Das Absichern von Endpoints mithilfe der Künstlichen Intelligenz, dafür steht SentinelOne mit ihren Methoden „Static AI“ und „Behavioral AI“. Was das mit den menschlichen Verhaltensmustern zu tun hat, erklärt Matthias Canisius in diesem Videoblogbeitrag.

Spricht man über den Einsatz von sinnvoller Künstlicher Intelligenz im Kontext von IT-Security, wird man schnell bei der Firma SentinelOne fündig. Denn dort beschäftigt man sich schon eine ganze Weile mit diesem Thema. Die zugehörigen Begriffe nennt das Unternehmen aus Mountainview, Kalifornien, „Static AI“ und „Behavioral AI„. Was das bedeutet und warum das in einer Welt mit zunehmenden Cyber-Bedrohungen immer wichtiger wird, hat mit Matthias Canisius höchstpersönlich verraten.

[irp posts=“169098“ ]

Analoge und digitale Verhaltsmuster sind sich ähnlicher, als man denkt

Das kennt jeder von uns: Man betritt einen Raum, „scannt“ die anwesenden Menschen und hat sofort ein Bild davon, wer er oder sie sein könnte, ob von der Person möglicherweise eine Gefahr ausgeht, und so fort. Dass man dabei immer wieder komplett daneben liegt, liegt in der Natur der Sache. Bestimmte Erkennungsmerkmale sagen nämlich nur bedingt etwas über einen Menschen aus. Und so verhält es sich auch bei der IT-Sicherheit.

Treibt man diese Analogie noch ein Stück weiter, gehen wir als beurteilende Menschen dazu über, eine andere Person anhand seines Aussehens und seines Verhaltens zu kategorisieren: Bad Guy oder Good Guy?! Hier hilft die Künstliche Intelligenz, so wie sie SentinelOne versteht und zu eigenen Zwecken nutzt.

[irp posts=“168685″ ]

Die KI-basierte Malware-Erkennung anhand von Attributen und Verhaltensmustern

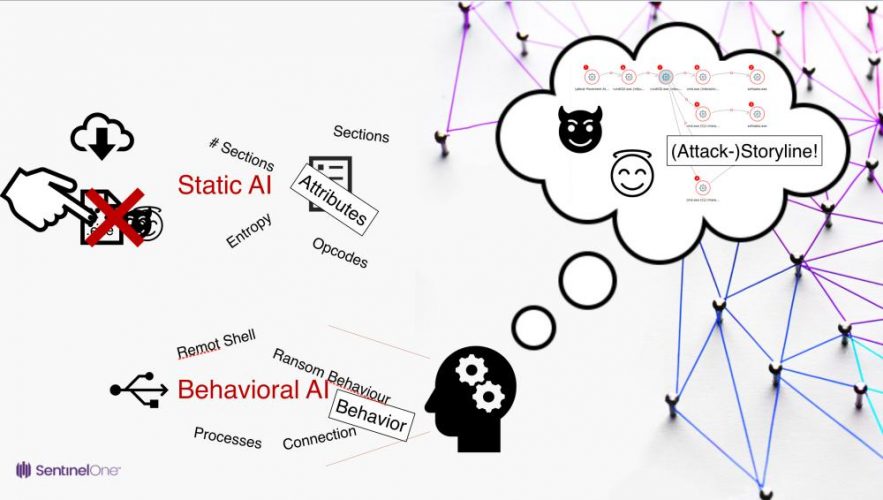

Ein bekanntes Szenario: Ein Anwender hat via E-Mail eine ZIP-Datei zugeschickt bekommen und diese trotz Virenscanner auf den PC laden können. Dort liegt diese Datei nun. An dieser Stelle kommt SentinelOne zum Einsatz und untersucht die ZIP-Datei zunächst auf seine Merkmale hin. Das können Attribute wie Sektoren oder Opcodes sein, die im Falle einer Malware-infizierten Datei verändert wurden. Das ist Hinweis Nummer Eins in Sachen mögliche Gefahren. Diese Aufgabe übernimmt die KI-Technologie Static AI von SentinelOne, mit deren Hilfe entschieden werden kann: ist die Datei verseucht oder nicht.

[irp posts=“159146″ ]

Doch selbst wenn die untersuchte Datei auf den ersten Blick keine auffälligen Merkmale aufweist, heißt das nicht, dass mit ihr alles in Ordnung ist. Dann kommt die zweite Stufe der SentinelOne-Abwehrmechanismen zum Zug, indem die Datei in einem geschützten Bereich ausgeführt wird. Damit kann auf Basis der KI-Technologie „Behavioral AI“ ziemlich genau analysiert werden, ob es sich bei der Datei um ein Stück Malwale handelt – oder nicht. Interessant ist dabei, dass dies mithilfe einer Projektion geschieht, die relativ genau vorhersagt, mit welchem Ziel die Malware in das betroffene Unternehmen eingeschleust wurde.

Das Ganze nennt SentinelOne übrigens Endpoint Protection und die zugehörigen Lösung EPP (Endpoint Protection Platform).

Ein Rollback des IT-Systems hilft beim Wiederherstellen des Status Quo nach einer Malware-Attacke

Doch selbst aller KI und ausgefeilter Methoden ist Malware manchmal schlauer als die ganze Technik. In solch einem Fall wäre es wünschenswert, man könne den Status Quo wiederherstellen, der vor der Malware-Attacke vorherrschte. An dieser Stelle kommt eine Technik zum Einsatz, die sich Endpoint Detection & Remediation nennt. Diese SentinelOne-Lösung beherrscht vor allem zwei Dinge: Sie hilft zu verstehen, was passiert ist und mit welche Maßnahmen ein Angriff beim nächsten Mal abgewehrt werden kann.

Die andere Maßnahme ist ein sogenanntes Rollback. Dabei wird der ursprüngliche Zustand des Systems wiederhergestellt, als ob nichts gewesen wäre. Das betrifft allerdings nur die Bereiche, die von der Cyberattacke in Mitleidenschaft gezogen wurden. Das vermeidet ein aufwändiges, weil vollständiges Wiederherstellen des gesamten Systems. Damit kann das betroffene Unternehmen innerhalb weniger Minuten weiterarbeiten, als ob nicht geschehen ist.

Das vollständige Videointerview mit Matthias Canisius

Disclaimer: Für das Erstellen dieses Videoblogbeitrags hat mich die Firma SentinelOne beauftragt. Bei der Ausgestaltung desselben hatte ich nahezu freie Hand.