Die zwei Fragen dieses Beitrags lauten:

Wie können Unternehmen sicherstellen, dass ihre Mitarbeiter nach Wochen der Heimarbeit wieder sicher an den gewohnten Arbeitsplatz zurückkehren und wie lassen sich danach weiterhin sichere Homeoffices schaffen?

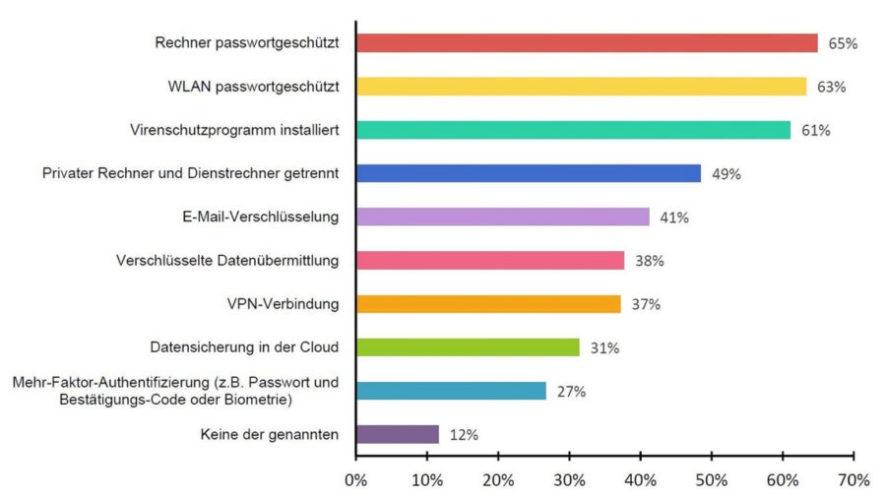

Denn wie eine aktuelle Umfrage des Bundesverbands IT-Sicherheit e.V. (TeleTrusT) zeigt, wurden einige Sicherheitsvorkehrungen in denen eigenen Wänden weniger wichtig genommen als im Büro. Da heißt es dann seitens der CISOs und anderer Sicherheitsbeauftragter: Augen auf und die richtigen Maßnahmen ergreifen.

Wichtig und ganz oben sollte – wie so oft – die Sensibilisierung der Mitarbeiter auf der Liste der wichtigen Sicherheitsmaßnahmen stehen. Denn wie der Hacker-Angriff auf zahlreiche Supercomputer-Anlagen eindrucksvoll belegt, missbrauchen Cyberkriminelle eine Krise wie die Corona-Pandemie und die daraus resultierenden Ängste und Sorgen vieler Anwender für ihre Machenschaften. So ziehen Spam-Mails ihre Kreise, die vorgaukeln, mit der beantragten Soforthilfe zu tun zu haben. Aber auch der Aufruf, sensible Daten für eine lückenlose Registrierung möglicher Infektionsfälle preiszugeben, war und ist ein unter Hackern ein „beliebtes“ Vorgehen, um an Bank- oder Kreditkartendaten heranzukommen. Und das Schlimme daran: Es funktioniert immer noch.

[irp posts=“34075″ ]

Sensibilisierung der Anwender und Geräte samt Software genau inspizieren

Daher gilt bei der Rückkehr an den Firmenarbeitsplatz eine möglichst weitreichende Aufklärung darüber, welche Cyberangriffe möglich sind und wie man sich dagegen schützen kann. Dazu gehört aber auch, dass die Homeoffice-Gerätschaften vor der Rückkehr ins Büro in eine Art Quarantäne schickt werden. Soll heißen: Sämtliche Einstellungen, die für das Firmennetzwerk bedrohlich sein können, müssen rückgängig gemacht werden. Das gilt zum Beispiel für die Freigabe von WLAN-Verbindungen, die zwar Zuhause, aber nicht im Büro vorgesehen sind.

Aber auch nicht freigegebene Software, die Anwender in ihrer Homeoffice-Zeit auf den Rechner installiert haben, können ein Risiko für das unternehmerische Netzwerk sein. Auch das gilt es zu überprüfen. Dazu zählen beispielsweise Videokonferenz-Tools, die für die Zeit im Homeoffice eine gute Wahl waren, es aber in der Firmenumgebung vielleicht nicht mehr sind.

[irp posts=“157006″ ]

Homeoffice für die zukünftige Heimarbeit sicherer machen

Doch kann ein „Weiter wie bisher“ nach der Rückkehr ins Büro gelten? Wohl kaum, zu sehr haben viele Mitarbeiter die Vorzüge des Homeoffice für sich entdeckt. Daher sollten sämtliche Sicherheitsmechanismen auf ihre Heimarbeitstauglichkeit überprüft werden. Denn wo gestern noch Geschäftsreisen auf der Tagesordnung standen, werden wohl künftig Online-Meetings stattfinden.

Das sollte und muss sich in neuen Sicherheitsstandards widerspiegeln, vor allem am Endpoint, also auf den Endgeräten der Anwender. Damit kommt der Endpoint Security eine ganz neue Bedeutung zu, da Mitarbeiter nicht mehr wie gewohnt von Montag bis Freitag von 9 bis 18 Uhr am Firmenarbeitsplatz sitzen werden. Diese neue Flexibilität der eigenen Arbeit muss sich auch am Sicherheitskonzept der Firmen erkennbar sein.

[irp posts=“159590″ ]

Zudem sollte die Datensicherung und -speicherung den neuen Gegebenheiten angepasst werden. Das beginnt mit dem Transfer von den auf USB-Sticks und anderen unsicheren Geräten gespeicherten Daten auf die Storage-Einheiten des Unternehmens im Rechenzentrum und endet mit dem Plan, den gesamten Datenbestand vom Rechenzentrum in die Cloud umzuziehen.

Denn dort befinden sich die Daten an einem zentralen Ort, auf den Anwender von überall zugreifen können – die richtigen Sicherheitsmaßnahmen wie Verschlüsselung vorausgesetzt. Dann stellt auch die Homeoffice-Arbeit jenseits der aktuellen Einschränkungen keine besondere Herausforderung mehr da – und das unter Security- und Organisationsaspekten.

Disclaimer: Diesen Blogbeitrag habe ich im Auftrag von SentinelOne produziert. Bei der Ausgestaltung der Inhalte hatte ich nahezu freie Hand.